仿冒DeepSeek官方App木马病毒被发现,网络安全需警惕

AI导读:

近日,国家计算机病毒应急处理中心发现仿冒DeepSeek官方App的安卓平台手机木马病毒,该病毒会诱导用户安装恶意子安装包并窃取隐私。网络犯罪分子利用DeepSeek的流行进行电信网络诈骗,用户需高度警惕并采取防范措施。

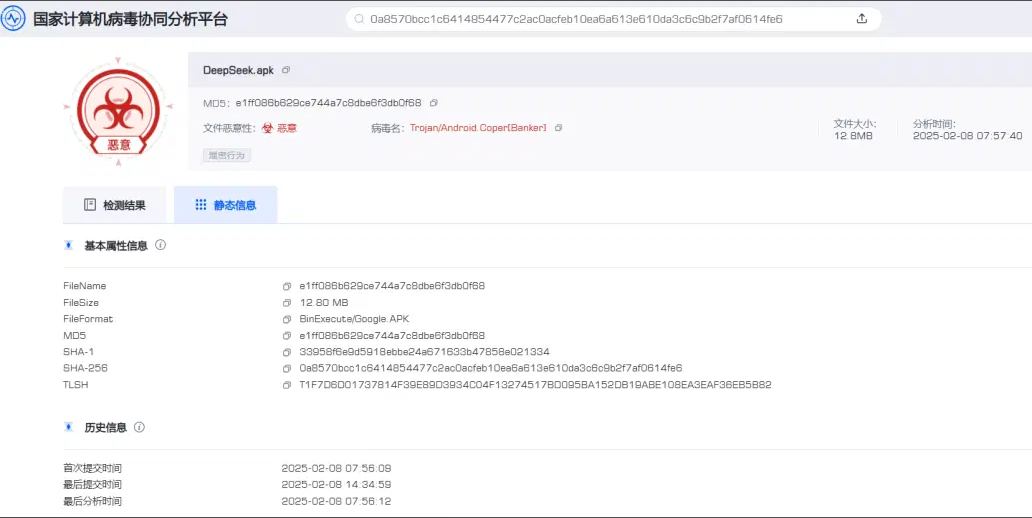

继仿冒Deepseek的网站出现后,仿冒“DeepSeek”官方App的手机木马病毒也悄然出现。近日,国家计算机病毒应急处理中心和计算机病毒防治技术国家工程实验室依托国家计算机病毒协同分析平台,在我国境内捕获发现针对我国用户的仿冒我国国产人工智能大模型“DeepSeek”官方App的安卓平台手机木马病毒。

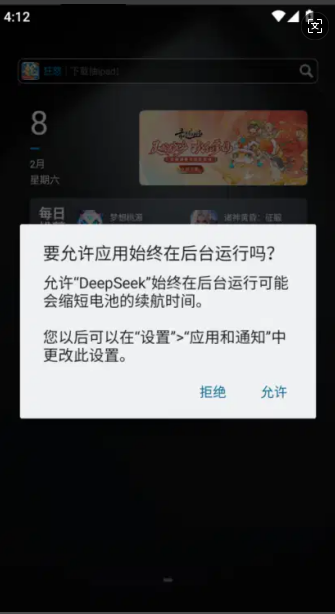

相关病毒样本信息显示,用户一旦点击运行仿冒App,该App会提示用户“需要应用程序更新”,并诱导用户点击“更新”按钮。点击后,会提示安装所谓的“新版”DeepSeek应用程序,实为包含恶意代码的子安装包,并诱导用户授予其后台运行和使用无障碍服务的权限。

诱导用户“更新”并安装“带毒”子安装包,并授权其后台运行和使用无障碍功能。

同时,该恶意App还包含拦截短信、窃取通讯录、窃取应用程序列表等侵犯隐私的恶意功能,并阻止用户卸载。经分析,该恶意App为金融盗窃类手机木马病毒的新变种。

2025年1月以来,DeepSeek人工智能大模型广受关注,官方App在全球多个地区排名前列。这一流行现象被网络犯罪分子利用,很可能将该恶意App用于电信网络诈骗,对用户隐私和经济利益构成威胁。

奇安信XLab实验室报告称,仿冒DeepSeek的网站、钓鱼网站已超过2千个,并快速增加。除仿冒安卓客户端外,还发现了多个病毒样本文件,如“DeepSeek.exe”等,均为仿冒程序。网络犯罪分子将仿冒DeepSeek作为传播病毒木马的新手法。

对此,国家计算机病毒应急处理中心发布防范措施:不要从非官方渠道下载App,仅通过官方网站或正规应用商店安装;保持手机安全保护功能或第三方安全软件实时开启,并更新到最新版本;谨慎处理非用户主动发起的App安装请求,拒绝权限请求;如遭遇无法正常卸载的App,应立即备份数据,并在专业人员指导下进行安全检测和恢复;警惕针对流行App的诈骗话术;对已下载的可疑文件,可上传至国家计算机病毒协同分析平台检测。

(文章来源:上海证券报)

郑重声明:以上内容与本站立场无关。本站发布此内容的目的在于传播更多信息,本站对其观点、判断保持中立,不保证该内容(包括但不限于文字、数据及图表)全部或者部分内容的准确性、真实性、完整性、有效性、及时性、原创性等。相关内容不对各位读者构成任何投资建议,据此操作,风险自担。股市有风险,投资需谨慎。如对该内容存在异议,或发现违法及不良信息,请发送邮件至yxiu_cn@foxmail.com,我们将安排核实处理。